Złośliwe mody do Minecraft z GitHuba zainfekowały ponad 1500 graczy. Przez pozornie zwykłe dodatki hakerzy kradli dane i opróżniali portfele kryptowalutowe.

Z pozoru zwykłe modyfikacje, w rzeczywistości groźne narzędzia

Minecraft to gra z ogromną społecznością, w której modyfikacje są niemal nieodłączną częścią zabawy. Niestety, nie wszystkie dodatki są bezpieczne. Według raportu Check Point Research, ponad 1500 osób mogło paść ofiarą cyberprzestępców, którzy rozpowszechniali fałszywe modyfikacje zawierające złośliwe oprogramowanie.

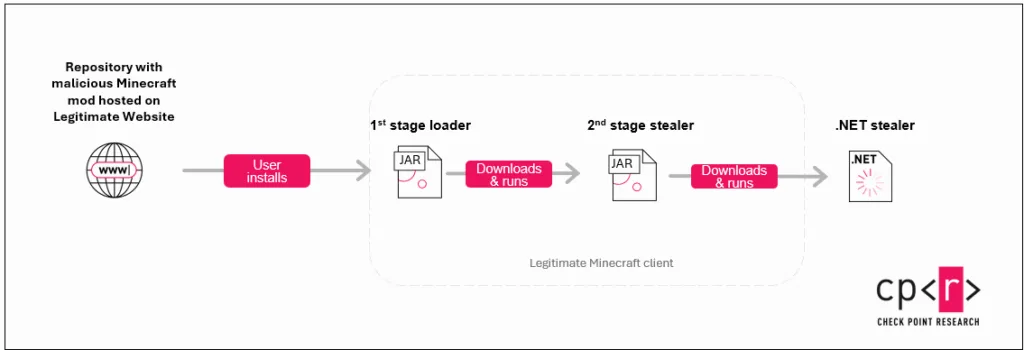

Tego typu mody pojawiły się na GitHubie, podszywając się pod popularne projekty, takie jak cheaty czy narzędzia automatyzujące grę. W rzeczywistości po ich instalacji komputer był infekowany tzw. stealerem – programem, który kradnie dane użytkownika. Ofiary traciły dostęp do kont, danych z przeglądarek, a nawet portfeli kryptowalutowych.

Społeczność Minecrafta stała się celem hakerów

W przeciwieństwie do bardziej scentralizowanych platform, jak Nexus Mods w przypadku Skyrima czy innych gier Bethesdy, mody do Minecrafta są udostępniane na wielu rozproszonych serwisach. GitHub, jako otwarte repozytorium, okazał się podatnym gruntem dla przestępców.

Grupa hakerska Stargazers Ghost Network odpowiedzialna za ten proceder stworzyła fałszywe konta, przez które rozsyłała trefne modyfikacje. Kod źródłowy sugeruje, że atak mógł mieć rosyjskie pochodzenie. Co więcej, złośliwe pliki były niewykrywalne przez popularne silniki antywirusowe, co utrudniało ich wykrycie i usunięcie.

Jak się zabezpieczyć i bezpiecznie korzystać z modów?

Przede wszystkim warto pamiętać, by pobierać mody do Minecraft wyłącznie ze sprawdzonych źródeł. Najlepiej wybierać te, które mają dobrą opinię i aktywną społeczność. Podejrzane repozytoria i nieznane konta warto omijać szerokim łukiem.

Dodatkowo dobrze jest korzystać z aktualnych programów antywirusowych oraz narzędzi zabezpieczających konta – takich jak uwierzytelnianie dwuetapowe. Dzięki temu nawet jeśli modyfikacja okaże się fałszywa, skutki ataku mogą być ograniczone.